Kaip išspręsti šifravimo klaidų problemą kreditai

- 1494

- 193

- Gilberto Weimann

2018 m. Pavasarį „Windows“ vartotojai pradėjo susidurti.

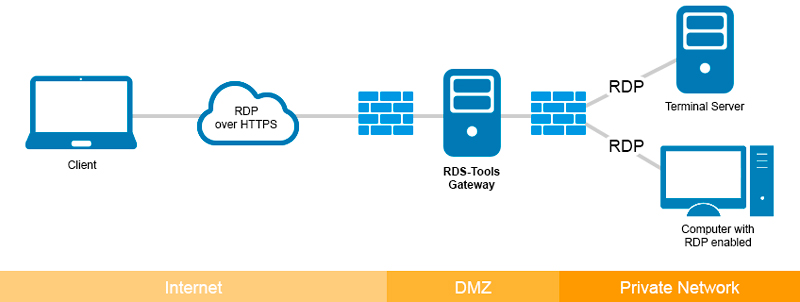

Netrukus paaiškėjo, kad bandant prijungti kliento kompiuterį su nuotoliniu kompiuteriu, ir tai įvyko šiomis aplinkybėmis:

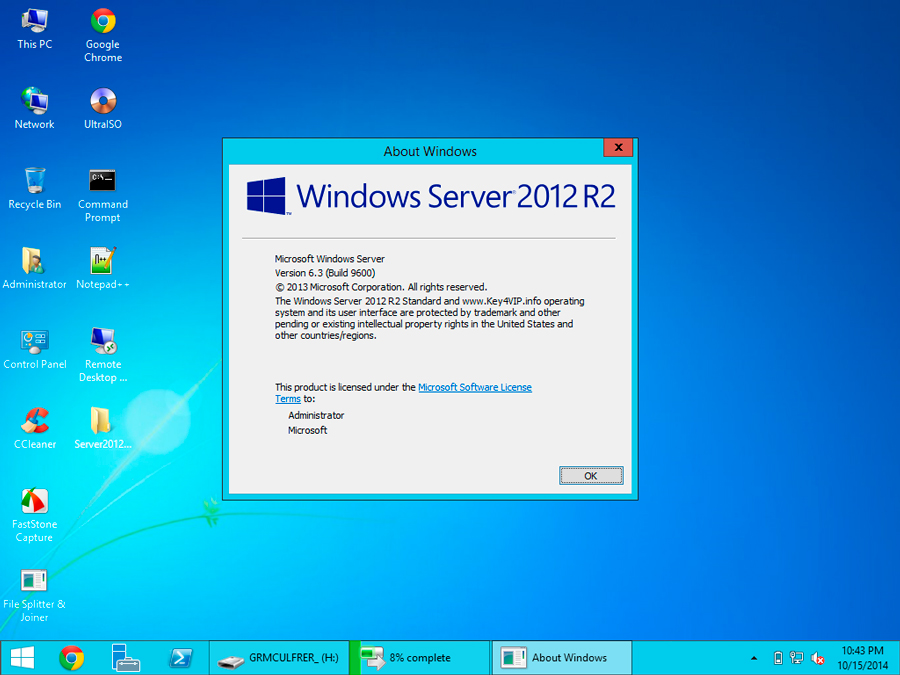

- Prisijungimas prie nuotolinio kompiuterio atliekamas iš kompiuterio, ant kurio neseniai buvo įdiegta palyginti seni langai (2012 m. Serveris, „Ten“ surinkimas 1803 ir žemiau, „Server 2016“), nes nėra saugos atnaujinimų, kurie buvo išleisti vėliau;

- Ryšys įvyksta serveryje, kur trūksta aukščiau nurodytų atnaujinimų;

- Prisijungus, pastatyti RDP protokolo fondai yra užrakinti nuotoliniu kompiuteriu, nes kliento kompiuteryje nėra būtinų pataisų.

Apsvarstykite klaidos priežastis ir kaip ištaisyti situaciją.

Kodėl yra „CredSSP“ klaida

Taigi, mes jau žinome, kad daugelyje „Windows“ versijų (serverio parinktys 2016/2012/2008, išskyrus 2013 m., Taip pat klientai, pradedant nuo 7) be įdiegtų kaupiamųjų pataisų, jei bandote prisijungti prie nuotolinio kompiuterio RDS/RDP gali kilti nuotolinio darbalaukio ryšio problema.

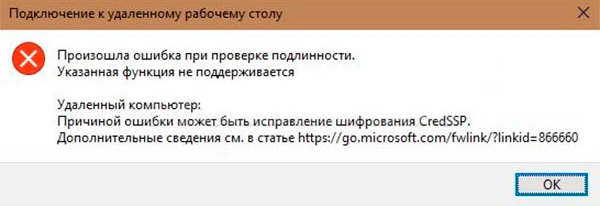

Kitaip tariant, esant nuotoliniam ryšiui su kompiuteriu šifravimo autentifikavimo procedūros metu, įvyko CREDSSP klaida, kurios priežastis gali būti šifravimo protokolų nekonsultacija. Taip yra todėl, kad vienas iš automobilių (klientas ar nuotolinis) neįdiegė atitinkamų atnaujinimų, kurie buvo išleisti po 2018 m. Kovo mėn.

Būtent tada „Microsoft“ pradėjo platinti atnaujinimą, skirtą apsaugoti nustatytą „CredSSP“ protokolo pažeidžiamumą, grasindamas užpuolikų nuotolinio kodo vykdymo tikimybei užpuolikams vykdyti nuotoliniu būdu. Techninė problema apie problemą pateikiama pakankamai išsamiai biuletenyje CVE2018-0886. Po dviejų mėnesių buvo išleistas dar vienas atnaujinimas, kuris pagal numatytuosius nustatymus pristatė draudimą „Windows“ kliento aparato galimybei susisiekti su nuotoliniu serveriu, jei jame yra „CredsSSP“ protokolo versija, kurios kovo mėn.

Tai yra, jei turite klientų langus laiku su laiku įdiegtais gegužės mėn. Tuo pačiu metu kliento aparatas gaus pranešimą apie tai, kad neįmanoma atlikti nuotolinio „CredSSP“ tipo ryšio.

Taigi klaidos priežastis gali būti „CredSSP“ šifravimo protokolo kūrėjų pataisa, kuri pasirodė išleidžiant šiuos atnaujinimus:

- 2008 m. R2 ir „Seven“ - KB4103718 serverio versijai;

- „WS 2016“ - KB4103723;

- „WS 2012 R2“ ir „Windows 8“.1 - KB4103725;

- „Dešimtys“ surinkimo 1803 - KB4103721;

- „Windows 10“ surinkimui 1609 - KB4103723;

- „Dešimtys“ susirinkimo 1703 - KB4103731;

- „W10 Build 1709“ - KB4103727.

Nurodytas sąraše nurodomas atnaujinimų, paskelbtų 2018 m. Gegužės mėn. Šią operaciją galima atlikti keliais būdais. Pvz., Remdamiesi „Windows“ atnaujinimo paslauga, remiantis kūrėjų serveriais arba naudojant vietinį WSUS serverį. Galiausiai galite rankiniu būdu atsisiųsti reikiamus saugos modelius naudodami „Microsoft Update“ katalogą (tai yra „Vindodes Update“ katalogas).

Visų pirma, norėdami ieškoti jūsų kompiuterio atnaujinimų, kuriuose įdiegtas „Kotvinas“ rinkinys 1803, 2020 m. Gegužės mėn.

Būdai, kaip išspręsti problemą

Iš šios situacijos yra du būdai. Kaip lengva atspėti, vienas iš jų yra kliento kompiuterio saugos atnaujinimų pašalinimas po 2018 m. Kovo mėn. Žinoma, toks žingsnis laikomas labai rizikingu ir labai nerekomenduojamas, nes yra ir kitų problemos sprendimų. Bet jis lengviausia vykdyti, ir jis gali būti naudojamas vienkartiniam bandymui pasiekti nuotolinį kompiuterį.

Dabar apsvarstykime alternatyvias „teisingas“ klaidų ištaisymo parinktis.

Vienas iš jų yra išjungti (disponuojamą) procedūrą, skirtą patikrinti „CredsSp“ versiją nuotoliniame kompiuteryje, bandant prisijungti prie RDP. Tokiu atveju jūs liekate apsaugoti, pleistrai išlieka nustatyti, yra rizika tik komunikacijos sesijos metu.

Veiksmų algoritmas:

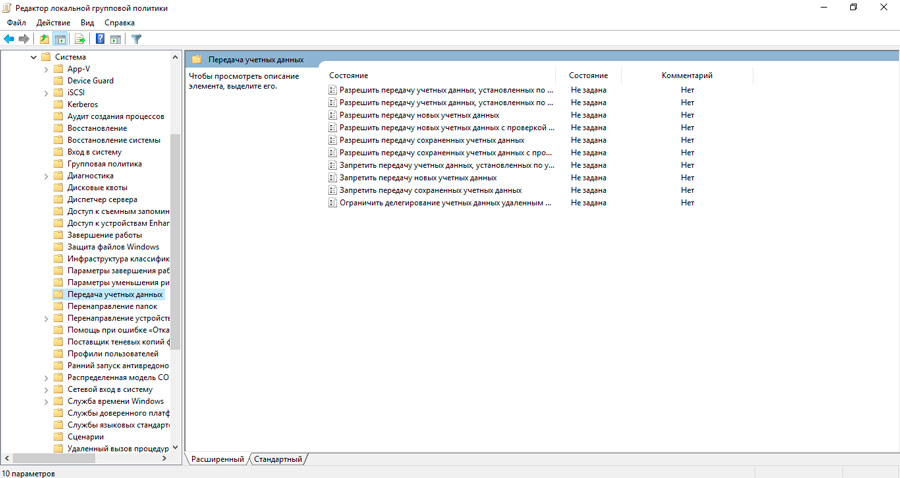

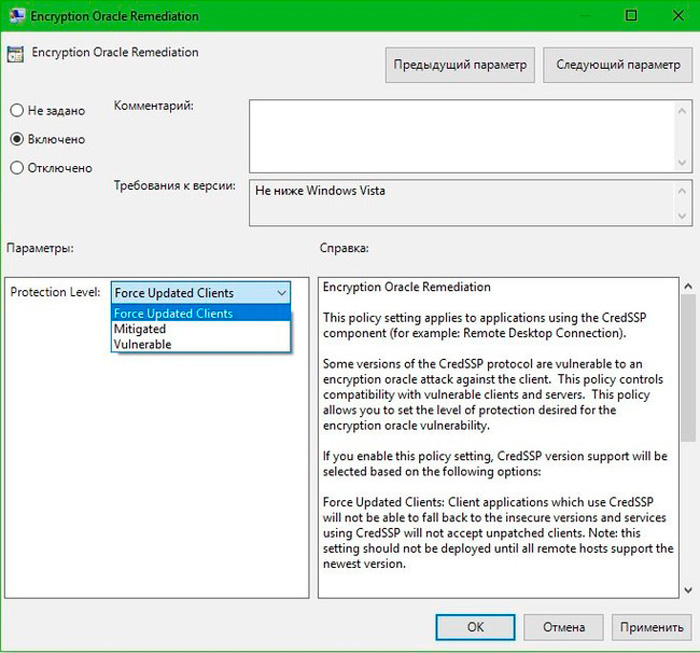

- Mes paleidžiame „gpPedit“ konsolėje.MSC (pastatytas vietinio GPO redaktorius);

- Mes einame į skirtuką Kompiuterio konfigūracija, pasirinkite „Administrated Templates“ elementą, tada einame skirtuką Sistema, tada - į kredencialų delegaciją. „Russified Windows“ visas kelias atrodys taip: „Kompiuterio konfigūracija“/skirtukas „Administraciniai šablonai“/Meniu sistemos meniu klasių skirtukas

- Politiko sąraše ieškome šifravimo „Oracle“ ištaisymo linijos, spustelėkite ją ir įjunkite politiko parinkiklį įjungtoje/„įtraukiančioje“ padėtyje, pasirinkdami pažeidžiamą liniją (palikite pažeidžiamumą), kuris pasirodo);

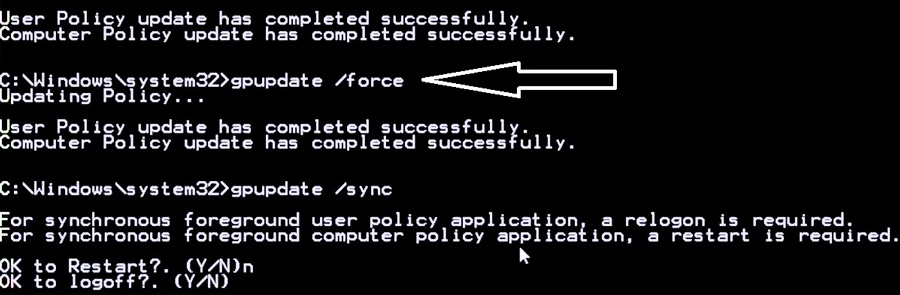

- Mes pradedame per konsolę, kad „vykdytume“ komandą „GPUPDATE /Force“ (priverstas atnaujinti politiką), užpildydami pranešimų apie vietinės grupės politikos redagavimo procedūrą;

- Pabandykite prisijungti prie nuotolinės mašinos.

Išjungus „EncryptionOracLemenemeneMedion“ politiką, jūsų kompiuteris galės prisijungti net su nestabiliais nuotoliniais kompiuteriais ir serveriais be naujų saugos atnaujinimų.

Dėmesys. Prisiminkite, kad šis „CredSSP“ šifravimo klaidų pašalinimo būdas „Windows“ nerekomenduojamas nuolatiniam naudojimui. Geriau informuoti nuotolinio kompiuterio administratorių apie šifravimo protokolų nenuoseklumo problemą, kad būtų galima įdiegti tinkamus atnaujinimus.Apsvarstykite, kaip veikia EOR politika. Jis turi tris apsaugos lygius nuo „CredSSP“ protokolo pažeidžiamumo, jei nėra pataisų:

- „Force“ atnaujinti „Clents“ - pagrindinis apsaugos lygis, visiškai draudimas prisijungti iš nuotolinio kompiuterio, skirto kliento kompiuteriams prijungti be įdiegtų atnaujinimų. Paprastai ši politika suaktyvinama po viso atnaujinimo visoje tinklo infrastruktūroje, tai yra, įdiegus naujus atnaujinimus visose tinklo stotyse, susijusiose su tinklu, įskaitant serverius, kuriems atliekamas nuotolinis ryšys.

- Sušvelninti - šis apsaugos lygis blokuoja bet kokius bandymus prisijungti prie serverių, kuriuose „CredSSP“ protokolas nėra tinkamas. Tuo pačiu metu visos kitos „CredSSP“ paslaugos neturi įtakos.

- Pažeidžiamas - minimalus lygis yra siuvamas, o tai pašalina draudimą nuotolinei prieigai prie RDP aparato, jei yra pažeidžiama „CredsSSP“ versija.

Atminkite, kad kai kuriuose kliento automobiliuose (pavyzdžiui, „Windows“ namų versijoje) vietinio politiko redaktorius asamblėjoje neįtrauktas. Tokiu atveju pakeitimų, leidžiančių įsitraukti į nuotolinius mašinas be ilgalaikių atnaujinimų serverio pusėje.

Norėdami tai padaryti, supažindinkite liniją su pultu: eilutė:

Reg Pridėti HKML \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ Credssp \ parametrai /v letsEncryptionoracle /t reg_dword /d 2

Ši procedūra gali būti taikoma visose darbo stotyse, naudojant domeno GPO (konsolės paleidimas - GPMC.MSC), arba galite pritaikyti „PowerShell“ scenarijų (norėdami gauti šiai domenui priklausančių darbo vietų sąrašą, galite naudoti komandą „Get-Domputer“, kuri yra „RSAT-Op-PowerShell“ dalis), laikydamiesi šio turinio:

Importo modulis „AcTINEDirectory“

$ PSS = (get -dComputer -filter *).DNSHOSTNAME

Foreach ($ kompiuteris $ PCS)

„Invoke -command -computerName $ Computer -ScriptBlock“

Reg Pridėti HKLM \ programinė

Tačiau norint išvengti nereikalingos rizikos, būtina iškart po prisijungimo prie nuotolinio kompiuterio, jei yra tinkamų teisių nustatyti dabartinius atnaujinimus naudojant „Windows Update“ paslaugą (ji turėtų būti įjungta). Šią operaciją galima atlikti rankiniu būdu atsisiunčiant šviežius kaupiamuosius atnaujinimus ir atliekant jų diegimą pagal anksčiau nurodytą algoritmą.

Jei norite ištaisyti „CREDSSP“ šifravimo klaidą „XP/Server 2003 Windows“, kuri šiuo metu nepalaikoma, tačiau dėl tam tikrų aplinkybių esate naudojami, visoms šioms mašinoms reikia pradurti įterptą „Possroody 2009“ 2009 m.

Svarbus. Sėkmingai bandydami susisiekti 2 į šaltinį 0. Taigi, jūs dar kartą apsaugosite savo kompiuterį nuo pažeidžiamumų, būdingų URDP ryšiui, ir padarysite „CredSSP“ šifravimo pataisą.Mes neminėjome kito klaidingo pranešimo „Oracle“ ištaisymo scenarijaus - kai viskas yra tvarkinga su nuotoliniu serveriu, o kliento kompiuteris pasirodo nesuderinamas. Tai atsiras, jei nuotoliniame kompiuteryje bus suaktyvinta politika, kuri blokuoja bandymą užmegzti ryšį su įtrauktais kliento kompiuteriais.

Tokiu atveju nebūtina ištrinti kliento saugos atnaujinimų. Jei turite nesėkmingą bandymą susisiekti. Galite atlikti patikrinimą naudodami „PsWindowSupdate“ modulį, taip pat atlikdami komandą konsolėje:

Gwmi win32_quickfixEngineering | rūšiuoti įdiegta -desk

Jei data yra gana sena (neprivaloma iki 2018 m. Kovo mėn.), Įdiekite naujausią kaupiamąjį „Windows“ versijos atnaujinimą.

- « Būdai, kaip išjungti automatinį „Windows“ įkėlimą

- Ką daryti, jei „Windows 10“ kabo dėl „Modules“ diegimo programos darbuotojo proceso »