DDoS puola prieš jus, kas yra pavojinga, kaip kovoti

- 1866

- 454

- Eugene Fadel

„Įsilaužėliai yra rimti žmonės ir medžioja didelę. DDos atakos? Ne, negirdėjai. Taip, ir kuo jaudintis, nes mano svetainė yra labai Maaaaleniki “, - kai kurie mažų interneto projektų savininkai tvirtina, kad kažkas panašaus tvirtina.

Na, miegas, Bagdado gyventojai. Viskas yra ramu, jei neatsižvelgiate į tai, kad bet kuriam tinklo šaltiniui kyla grėsmė įsilaužėlių atakai - ne tik svetainė ar žiniatinklio programa, bet ir ... įprastas namų kompiuteris, išmanusis telefonas, televizija su prieiga prie interneto, kt. D. Taigi, kas yra DDoS puolimas ir kaip tai gali pakenkti jums asmeniškai.

Turinys

- Pagal sąvokas

- Kas, kas ir kodėl

- DDoS išpuolių tipai ir trukmė

- Kaip nustatyti, kad buvo užpultas jūsų serveris ar svetainė

- Kaip užkirsti kelią ir sustabdyti išpuolį, jei ji jau prasidėjo

Pagal sąvokas

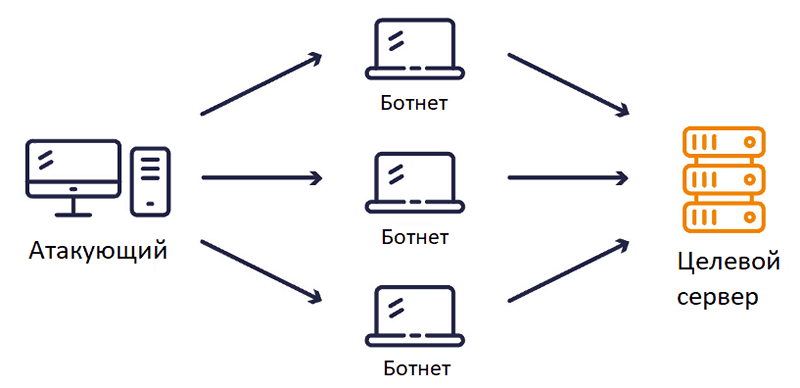

Koncepcija Ddos arba DISTRIBED DEnial Of S„Ervice“ reiškia „paskirstytą atsisakymą išlaikyti“ - užpuolė ataką prieš tinklo šaltinį, kad būtų galima patekti į būseną, kai jis negali apdoroti gaunamų užklausų. Ir ne kažkaip, bet užpildydami daugybę tokių prašymų.

Žinoma, norint išmesti bet kurį serverį, užklausų iš vieno kompiuterio aiškiai nepakanka. Todėl įsilaužėliai naudoja „Zombie Networks“ (botnets), susidedančius iš tinklo įrenginių (PC, išmanieji telefonai, planšetiniai kompiuteriai, intelektualioji televizija, išmanieji buitiniai prietaisai), užkrėsti „Trojan“ programa, kuri suteikia užpuolikui nuotolinio valdymo funkcijas nuotolinio valdymo funkcijomis.

Trojos arklys gali neišleisti savo buvimo užkrėstame automobilyje, kol jis negaus komandos iš įsilaužėlio. Ir tada „DDOS-ATAK“ pradeda daugybę įrenginių vienu metu, pasukite į aukos serverį ir taip išjunkite jį.

Paskirstytas techninės priežiūros atsisakymas (DDOS ATAK) atliekamas per kompiuterinius įrenginius, kurių išdėstymas peržengia vieno vietinio tinklo ribas. Jis skiriasi nuo DOS išpuolių (paslaugų neigimo), kur dalyvauja tik vienas kompiuteris ar vienas vietinis tinklas.

Dideli zombiai turi milijonus užkrėstų prietaisų. Pastarųjų savininkai dažnai neįtaria, kad jų technika gyvena slaptą gyvenimą ir kam nors kenkia. Ir net sužinojęs kažkas apie tai galvoja taip: „Kai tai manęs netrukdo, leisk vaikinams juo naudotis“. Tačiau tai yra labai pavojingas neatsargumas, nes „DDos-Trojan“ dažnai turi ir kitų „naudingų“ (ne jums, žinoma) funkcijų: nuotolinė prieiga prie užkrėsto įrenginio sistemos, konfidencialių duomenų rinkimas (prisijungimas, slaptažodžiai, bankų problemos) , šlamšto informacinis biuletenis iš „Electronic Boxes“ savininko, kasybos kriptovaliutų ir T. D.

Bet net jei gavote „gryną“ trojaną, galintį surengti tik išpuolius, iš jo taip pat bus daug žalos. Galų gale, jis naudoja jūsų įrangos aparatinės įrangos išteklius ir užkemša tinklo kanalą, o tai kelis kartus sumažina interneto ryšio našumą ir greitį kelis kartus.

Kas, kas ir kodėl

„DDoS -ATAK“ yra poveikis, skirtas tam tikram tinklo šaltiniui, kuris siekia gana apibrėžtų tikslų - paralyžiuoja darbą, daro medžiagą žalą, diskredituokite savininką klientų ir partnerių akyse. Dažnai tokie išpuoliai yra sudėtingos elektroninių nusikaltimų grandinės dalis, kurios pagrindinis tikslas yra serverio įsilaužimas su tolesne vagyste arba duomenų sunaikinimas.

Galingas ir ilgas - aukšto lygio DDoS išpuoliai - malonumas nėra pigus. Jie pasireiškia nedažnai, tačiau su triukšmu ir apšvietimu spaudoje, ir juos atlieka gerai įrengtos kibernetiniai nusikaltėliai ir profesijos bei įsilaužėlių bendruomenės. Tokių išpuolių tikslai paprastai yra didelės turtingos kompanijos, o iniciatoriai yra arba konkurentai, ir pastarųjų priešai, arba patys užpuolikai, siekdami ekscentrizacijos, siekdami nutraukti įtaką. Dažnai šis įrankis naudojamas kaip politinių veiksmų priemonė, pavyzdžiui, siekiant pritraukti dėmesį ar daryti spaudimą įtakingiems asmenims.

Vidutinės ir mažos galios DDoS išpuoliai yra daug labiau paplitęs reiškinys. Bet kokie šaltiniai, prieinami iš interneto - svetainė, įmonės serveris ir net kažkieno asmeninis kompiuteris gali tapti jų auka. Konkurentai ir turto prievartavimo specialistai taip pat tampa tokių akcijų klientais ir atlikėjais, tačiau tarp nuobodulio moksleivių gali būti tiesiog smalsūs eksperimentatoriai.

Tačiau problemos iš „Motinos įsilaužėlių“ ištraukų yra ne mažesnės nei iš privalumų: jei jiems pavyksta pasiekti tikslą, auka neišvengiamai patiria nuostolius ir išleidžia energiją pasekmių pašalinimui. Tačiau pavojingiausias dalykas yra tai, kad jų pažangiausi „kolegos“ gali pasinaudoti įsiskolinimų darbais ir pabandyti, pavyzdžiui, įsiskverbti.

„Pakaitalas“ Maža vidutinio dydžio įmonės svetainė ar serveris yra vertas gana prieinamų pinigų. Užpuoliui net nereikia turėti savo botneto - šiandien DDoS išpuolių paslaugos siūlomos beveik legaliai teisiškai. Ir ne kažkur „Darknet“, bet „Open World Web“, pagal abonentų prenumeratą. Na, ypač smalsūs protai gali tiesiog atsisiųsti programą su instrukcijomis ir padaryti viską „kaip turėtų“ savo rankomis. Jų džiaugsmui, programinę įrangą, skirtą DDOS.

Profesionalūs didelių rūšių išpuoliai vyksta iš komandų centrų, esančių skirtingose pasaulio šalyse. Centrai dažnai nėra susiję su kontroliuojamų zombių tinklų geografija, nei su pačių kibernetinių nusikaltėlių buvimo vieta. Ir tai sukelia tam tikrų sunkumų neutralizuojant tokią veiklą.

Priešingai, atsakomybė už „mėgėją“ dažniau puola į tuos, kurie jau turėjo tiesioginį ryšį su auka. Paprastai jie neturi išteklių, kurie galėtų suteikti jiems tinkamą apsaugos lygį ir lengvai susiduria. Taigi, jei jūsų verslas bando pakenkti DDOS, nepamirškite susisiekti su teisėsaugos agentūromis.

DDoS išpuolių tipai ir trukmė

Yra nemažai DDO atlikimo būdų, todėl dauguma atakų negali būti priskiriami vienai konkrečiai parinkčiai. Paprastai jie turi sudėtingą, kombinuotą pobūdį. Tačiau dažniau randama šie išpuolių tipai:

- Tūrinis (tūrio) - susijęs su tinklo pralaidumo perpildymu ir išsekimu.

- Taikymo lygis - susijęs su serverio išteklių išsekimu ar konkrečia serverio programa, kurią sukuria intensyvios skaičiavimo apkrova arba neišsamių užklausų.

- Protokolo lygiai - Susijęs su tinklo protokolų pažeidžiamumo veikimu ir skirtu tinklo ir tarpinių mazgų skaičiavimo galimybių išsekimui (ugniasienėms).

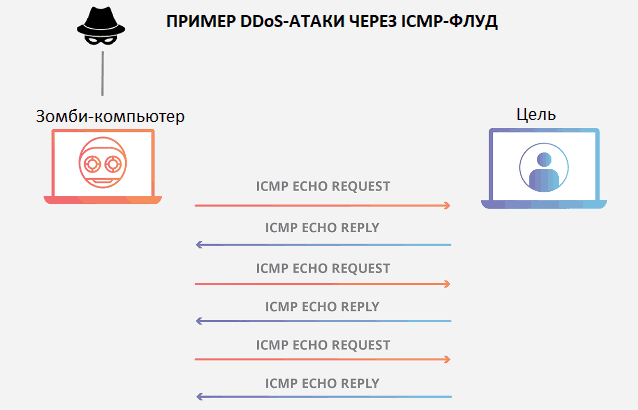

Tūrinio tipo pajamos atliekamos siunčiant daugybę UDP paketų arba ICMP (UDP ir ICMP-Flood) į atsitiktinius serverio prievadus. Gavusi vieną ar kitą.

Priedo lygio atakos (dažniausiai) siunčiamos į serverio programas, kuriose yra per didelis paketų skaičius HTTP/ HTTPS/ SNMP, kurios turi būti apdorojamos, arba neišsamios užklausos HTTP (HTTP potvynis), kad serveris stovėtų tikėdamiesi jų. Trūksta dalių.

Protokolo lygio išpuolius vykdo „bombarduojami“ serverio ir aukų bombardavimai dėl neišsamių SYN (SYN-FLOOD) prašymų sukurti daugybę pusiau atidarytų (nepatvirtintų) TCP jungčių ir taip užkirsti kelią galimybei apdoroti teisėtą teisėtą jungtys. Kita šio tipo atakų įvairovė yra siųsti fragmentiškus ar per daug didelius ICMP paketus.

„Didos Ataki“ taip pat naudojami ir kitų rūšių potvyniai, pavyzdžiui, „Mac“ potvynis, skirtas išjungti tinklo jungiklius, DNS potvynis, naudojamas neutralizuoti DNS serverius ir kt.D.

Kad ir koks būtų puolimo metodas, jis visada grindžiamas vienu dalyku - užpuolė mazgo išteklių išsekimas yra.

Poveikio aukai trukmę riboja tik užpuoliko galimybės ir noras. Daugiau nei pusė DDoS išpuolių trunka mažiau nei per dieną. Maždaug trečdalis - mažiau nei valanda. Likusios trunka nuo dviejų dienų iki kelių savaičių, o mažiausia - daugiau nei vienas mėnuo.

Kaip nustatyti, kad buvo užpultas jūsų serveris ar svetainė

Nuo pat smūgio pradžios iki momento, kai užpultas šaltinis nustoja atsakyti į prašymus, dažniausiai (bet ne visada) praeina kelias valandas. Jei turite laiko imtis apsaugos priemonių, galima išvengti rimtų pasekmių. Bet tam reikia žinoti, kokie yra netiesioginiai išpuolio požymiai.

Taigi, ką „Didos Atak“ pasireiškia pati:

- Gaunamas, o kartais ir išeinantis puolimo mazgo tinklo srautas žymiai padidėja ir linkęs į tolesnį augimą. Srauto į tam tikrus uostus apimtis žymiai auga.

- Didėjanti procesoriaus ir RAM apkrova didėja.

- Vykdant serverio programas, atsiranda įvairių klaidų - nuo atskirų funkcijų „pasitraukimo“ iki visiško neįmanomo paleidimo.

- Pvz., Didžioji dalis klientų kreipiasi į tas pačias programos ar svetainės funkcijas, atidaro konkretų puslapį.

- Puslapiai lėtai įkeliami į puolimo vietą, neatliekamos atskiros funkcijos, kyla klaidų. Kartais su išpuolio ženklais svetainė blokuoja prieglobos teikėją, kad apsaugotų nuo nekaltų kaimynų poveikio.

- Atakuojančio serverio ir tinklo įrenginių žurnaluose daugybė klientų užklausų, geografiškai pašalintų vienas nuo kito (užkrėstų kompiuterių zombių tinklai).

- Klientai, neturintys šių ženklų, yra masiškai nukreipti į svetainę, kurioje tradiciškai yra auditorija, sujungta pagal kalbą ar vietą (miesto portalas). Pavyzdžiui, iš kitų miestų ir šalių.

Šie simptomai, be paskutinių dviejų, yra ne tik įsilaužėlių išpuolių, bet ir su kitomis tinklo išteklių problemomis. Vienintelis ženklas yra priežastis sustiprinti dėmesį. Bet jei yra du ar daugiau, laikas imtis apsauginių priemonių.

Kaip užkirsti kelią ir sustabdyti išpuolį, jei ji jau prasidėjo

Daugelis svetainių savininkų įsitikinę, kad vieną ataką, jei ji jau yra naudojama, lengviau ir pigiau laukti, nes dažniausiai jie yra trumpalaikiai. Paprastai taip yra, bet jei jai pavyko paveikti aukštą lygį, kuris trunka kelias dienas, kova nėra lengva ir brangi::

- Jei svetainė paskelbta virtualiame serveryje, perkelkite ją į paskirstytą. Galbūt išpuolis nėra skirtas jums, bet vienoje iš kaimyninių vietų.

- Prijunkite paslaugas arsenale, iš kurių yra specialūs aparatinės įrangos apsaugos kompleksai iš DDOS, nes tokiais atvejais tik programinės įrangos metodai yra neveiksmingi.

Vidutinio ir mažos galios efektas (potvynis) gali būti bandomas savarankiškai apmąstyti, stebint ir blokuojant užklausų šaltinius. Tačiau tai užtruks daug mažiau laiko, nei truks ataka.

Daug teisingiau atkreipti šiek tiek dėmesio į tinklo išteklių nustatymą, kol jums bus puolamas.

Čia yra apytikslis sąrašas to, ką pirmiausia reikėtų padaryti:

- Įdiekite apsaugą nuo svetainės nuo robotų ten, kur įmanoma.

- Išanalizuokite žurnalus, nustatykite nepatikimus adresus ir domenus ir užblokuokite prieigą prie savo išteklių amžinai.

- Draudžia ICMP užklausų tvarkymą. Jei draudimas neįmanoma - apriboti.

- Naudokite filtrus ir tinklo srauto analizatorius prieš įeinant į serverį.

- Atsisakykite naudoti potencialiai pažeidžiamą programinę įrangą serveryje ir tai, kas nustatyta, palaikymas dabartine sąlyga. Prijunkite sistemos ir programų būklės stebėjimo priemones.

- Įdiekite kvotas, skirtas naudoti aparatūros išteklius.

- Padidinkite tinklo pralaidumą ir paryškinkite atskirą administracinės prieigos kanalą.

- Padidinkite ribą maksimaliu HTTP junginių skaičiumi.

- Sumažinkite maksimalų vienu metu esančių pusiau openinių TCP jungčių su vienu klientu maksimumu ir jų išlaikymo laiku.

- Paslaugų, skirtų administravimui iš prieigos iš išorės.

- Naudokite paruoštus DDOS apsaugos sprendimus, kuriuos turi jūsų prieglobos paslaugų teikėjas ir trečiųjų šalių komercinės įmonės.

Ir, jei įmanoma, paskirstykite svarbiausius žiniatinklio išteklius pagal įvairius serverius, kurie nėra susiję vienas su kitu. Kad atakos atveju kitiems liko prieinami.

Galbūt šios priemonės nepateiks šimto procentų apsaugos nuo grėsmių, tačiau tikrai dešimt kartų sumažins jų tikimybę.

Sėkmės ir saugumo!